Dasar Firewall Mikrotik

Pada artikel kali ini akan membahas

tentang dasar fitur Firewall pada Router Mikrotik. Sebelumnya mari kita

pelajari dulu apa itu Firewall.

Apa itu Firewall?

Firewall

adalah perangkat yang berfungsi untuk memeriksa dan menentukan paket data yang dapat

keluar atau masuk dari sebuah jaringan. Dengan kemampuan tersebut maka firewall

berperan dalam melindungi jaringan dari serangan yang berasal dari jaringan

luar (outside network). Firewall mengimplementasikan packet filtering dan

dengan demikian menyediakan fungsi keamanan yang digunakan untuk mengelola

aliran data ke, dari dan melalui router. Sebagai contoh, firewall difungsikan

untuk melindungi jaringan lokal (LAN) dari kemungkinan serangan yang datang

dari Internet. Selain untuk melindungi jaringan, firewall juga difungsikan

untuk melindungi komputer user atau host (host firewall).

Firewall

digunakan sebagai sarana untuk mencegah atau meminimalkan risiko keamanan yang

melekat dalam menghubungkan ke jaringan lain. Firewall jika dikonfigurasi

dengan benar akan memainkan peran penting dalam penyebaran jaringan yang

efisien dan infrastrure yang aman . MikroTik RouterOS memiliki implementasi

firewall yang sangat kuat dengan fitur termasuk:

- stateful

packet inspection

- Layer-7

protocol detection

- peer-to-peer

protocols filtering

- traffic

classification by:

- source

MAC address

- IP

addresses (network or list) and address types (broadcast, local,

multicast, unicast)

- port or

port range

- IP

protocols

- protocol

options (ICMP type and code fields, TCP flags, IP options and MSS)

- interface

the packet arrived from or left through

- internal

flow and connection marks

- DSCP

byte

- packet

content

- rate at

which packets arrive and sequence numbers

- packet

size

- packet

arrival time

- dll

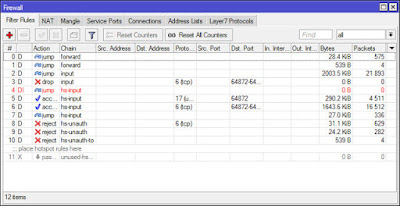

Anda dapat

mengakses Firewall Mikrotik

via Winbox melalui menu IP --> Firewall

Firewall

beroperasi dengan menggunakan aturan firewall. Setiap aturan terdiri dari dua

bagian - matcher yang sesuai arus lalu lintas terhadap kondisi yang diberikan

dan tindakan yang mendefinisikan apa yang harus dilakukan dengan paket yang

cocok. Aturan firewall filtering dikelompokkan bersama dalam chain. Hal ini

memungkinkan paket yang akan dicocokkan terhadap satu kriteria umum dalam satu

chain, dan kemudian melewati untuk pengolahan terhadap beberapa kriteria umum

lainnya untuk chain yang lain.

Misalnya

paket harus cocok dengan alamat IP:port. Tentu saja, itu bisa dicapai dengan

menambahkan beberapa rules dengan alamat IP:port yang sesuai menggunakan chain

forward, tetapi cara yang lebih baik bisa menambahkan satu rule yang cocok

dengan lalu lintas dari alamat IP tertentu, misalnya: filter firewall / ip add

src-address = 1.1.1.2/32 jump-target = "mychain".

Ada tiga chain yang telah ditetapkan

pada RouterOS Mikrotik :

- Input -

digunakan untuk memproses paket memasuki router melalui salah satu

interface dengan alamat IP tujuan yang merupakan salah satu alamat router.

Chain input berguna untuk membatasi akses konfigurasi terhadap Router

Mikrotik.

- Forward

- digunakan untuk proses paket data yang melewati router.

- Output

- digunakan untuk proses paket data yang berasal dari router dan

meninggalkan melalui salah satu interface.

Ketika

memproses chain, rule yang diambil dari chain dalam daftar urutan akan

dieksekusi dari atas ke bawah. Jika paket cocok dengan kriteria aturan

tersebut, maka tindakan tertentu dilakukan di atasnya, dan tidak ada lagi

aturan yang diproses dalam chain. Jika paket tidak cocok dengan salah satu rule

dalam chain, maka paket itu akan diterima.

Connection State (Status paket data

yang melalui router)

- Invalid : paket tidak dimiliki

oleh koneksi apapun, tidak berguna.

- New : paket yang merupakan

pembuka sebuah koneksi/paket pertama dari sebuah koneksi.

- Established : merupakan paket

kelanjutan dari paket dengan status new.

- Related : paket pembuka sebuah

koneksi baru, tetapi masih berhubungan denga koneksi sebelumnya.

Action Filter Firewall RouterOS

Mikrotik

Pada

konfigurasi firewall mikrotik ada beberapa pilihan Action, diantaranya :

- Accept

: paket diterima dan tidak melanjutkan membaca baris berikutnya

- Drop :

menolak paket secara diam-diam (tidak mengirimkan pesan penolakan

ICMP)

- Reject

: menolak paket dan mengirimkan pesan penolakan ICMP

- Jump :

melompat ke chain lain yang ditentukan oleh nilai parameter jump-target

- Tarpit

: menolak, tetapi tetap menjaga TCP connection yang masuk (membalas dengan

SYN/ACK untuk paket TCP SYN yang masuk)

- Passthrough

: mengabaikan rule ini dan menuju ke rule selanjutnya

- log :

menambahkan informasi paket data ke log

Contoh Pengunaan Firewall pada

Router Mikrotik

Katakanlah

jaringan pribadi kita adalah 192.168.0.0/24 dan publik (WAN) interface ether1.

Kita akan mengatur firewall untuk memungkinkan koneksi ke router itu sendiri

hanya dari jaringan lokal kita dan drop sisanya. Juga kita akan memungkinkan

protokol ICMP pada interface apapun sehingga siapa pun dapat ping router kita

dari internet. Berikut command nya :

/ip firewall filter

add chain=input connection-state=invalid action=drop \

comment="Drop

Invalid connections"

add chain=input connection-state=established action=accept \

comment="Allow

Established connections"

add chain=input protocol=icmp action=accept \

comment="Allow

ICMP"

add chain=input src-address=192.168.0.0/24 action=accept \

in-interface=!ether1

add chain=input action=drop comment="Drop

semuanya"

Komentar

Posting Komentar